■sambaの稼働 AX/57Aのルータ化も一段落、一応順調に稼働している。AX/57AのHDDは320GBの容量なので、200GB程度余っている。このまま稼働させても、特にそのままの容量が余ったままなので、ちょっともっ … “AX/57Aのルータでsamba” の続きを読む

■sambaの稼働

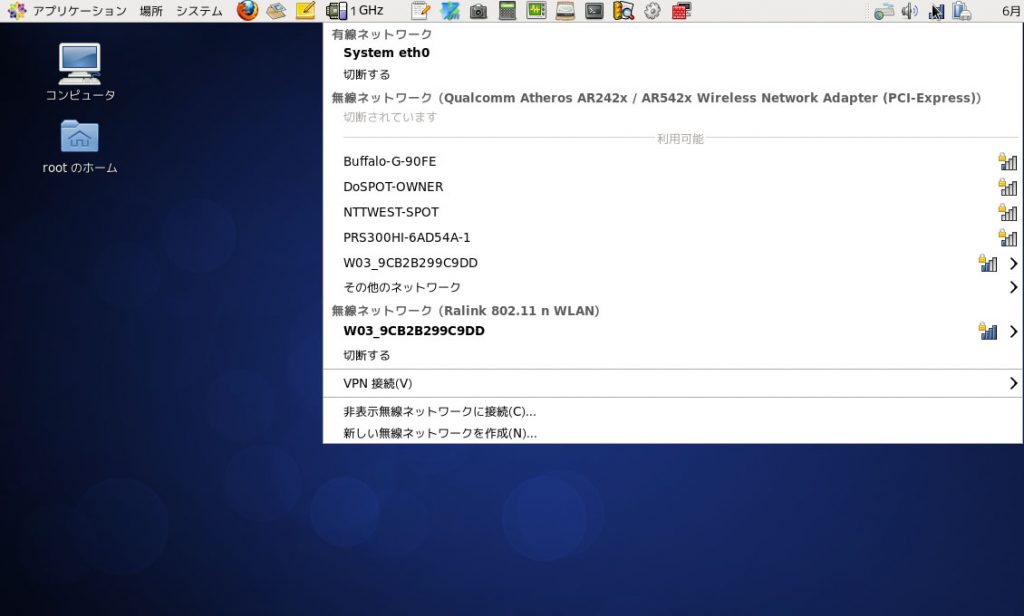

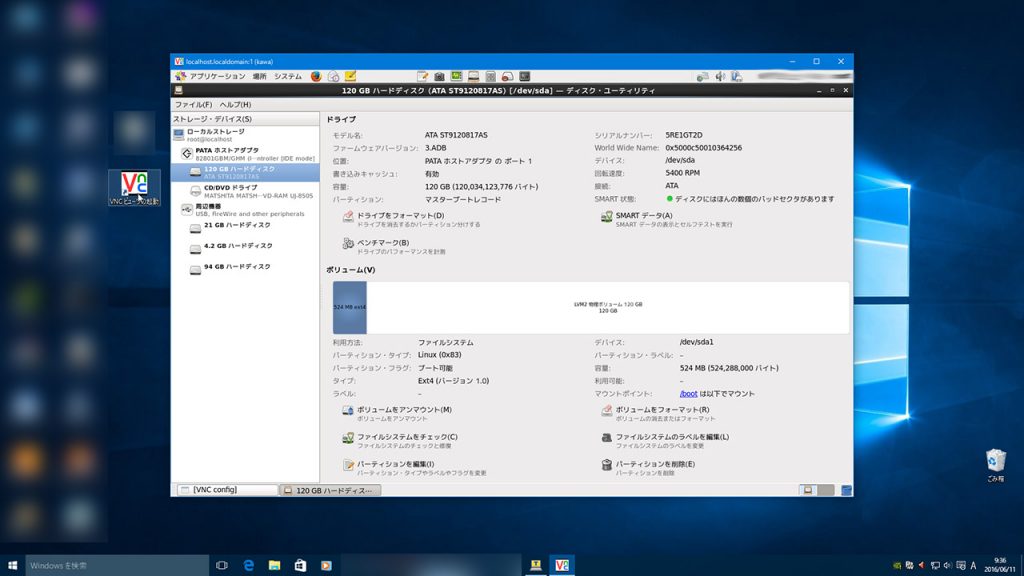

AX/57Aのルータ化も一段落、一応順調に稼働している。AX/57AのHDDは320GBの容量なので、200GB程度余っている。このまま稼働させても、特にそのままの容量が余ったままなので、ちょっともったいないので、sambaを稼働させた。NASと両方の保存で重要ファイルの完璧保護。あまりでかいファイルは置けないが、ちょっとした小物の置き場には便利かと。100GB程度はつかっても問題ないだろう。最近はクラウドも課金が普通になってきたので、100GBと言えども、クラウドを借りると100~200円/月位はかかるので馬鹿にできない。

まずは、yumでインストール

# yum install samba

そして、つぎにsamba用ディレクトリを作成する。チェンジオーナーでディレクトリのオーナーをノーボディにしておく。

# mkdir /home/samba

# chown nobody:nobody /home/samba

次は、sambaの設定ファイル、smb.confをいじる。

# vi /etc/samba/smb.conf

[global]

# Linux側日本語文字コードとWindows側日本語文字コードの設定

unix charset = UTF-8

dos charset = CP932

# Windowsのワークグループの設定と、Windows側からの表示名の設定

workgroup = xxxx

server string = Samba Server Version %v

netbios name = LinuxSamba

# LAN内部からのみアクセスできるように

hosts allow = 192.168.1. 127.

# Public公開の設定

[public]

comment = Public Stuff

path = /home/samba

public = yes

writable = yes

only guest = yes

終わったら、起動テスト。問題ないようだったら、起動時に自動起動するようchkconfigで設定。smbとnmbの2つあるので、注意!!

# /etc/rc.d/init.d/smb start

SMB サービスを起動中: [ OK ]

# /etc/rc.d/init.d/nmb start

NMB サービスを起動中: [ OK ]

# chkconfig smb on

# chkconfig nmb on

# chkconfig –list smb

smb 0:off 1:off 2:on 3:on 4:on 5:on 6:off

# chkconfig –list nmb

nmb 0:off 1:off 2:on 3:on 4:on 5:on 6:off

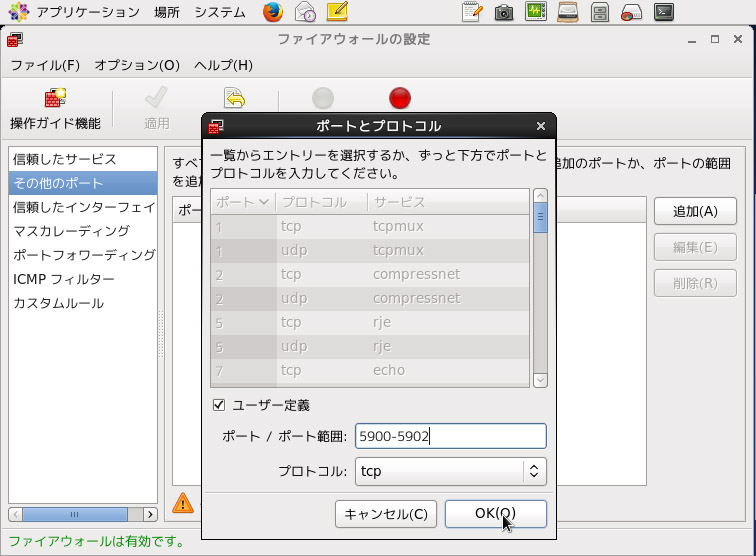

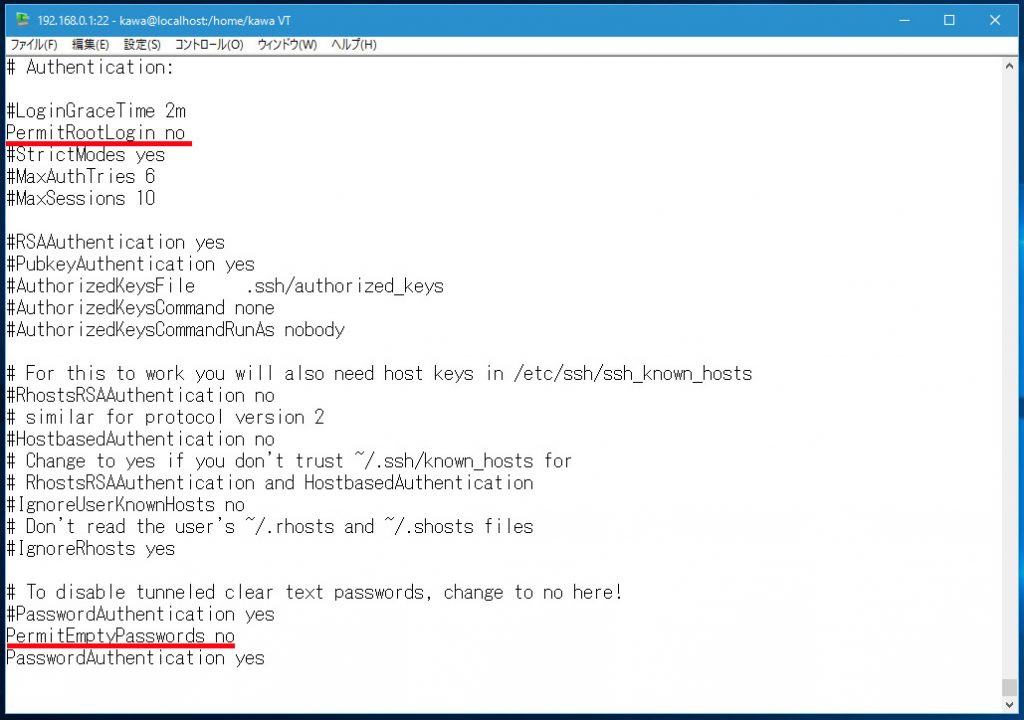

SELinuxが動いていると、sambaの共有領域へWindows側からアクセスできないので、SELinuxは切っておくか、SELinuxで共有領域へのアクセスを許可しておく。

SELinuxを止めるには、

selinuxの状態を見る

# getenforce

Enforcing

稼働中なので、

selinuxの稼働停止

# setenforce 0

selinuxの状態を見る

# getenforce

Permissive

警告のみ表示のモードになった。

selinuxの設定をいじって、今後動かないようにする

# vi /etc/sysconfig/selinux

# This file controls the state of SELinux on the system.

# SELINUX= can take one of these three values:

# enforcing ? SELinux security policy is enforced.

# permissive ? SELinux prints warnings instead of enforcing.

# disabled ? No SELinux policy is loaded.

#SELINUX=enforcing

#selinux稼働停止

SELINUX=disabled

# SELINUXTYPE= can take one of three two values:

# targeted ? Targeted processes are protected,

# minimum ? Modification of targeted policy. Only selected processes are protected.

# mls ? Multi Level Security protection.

SELINUXTYPE=targeted

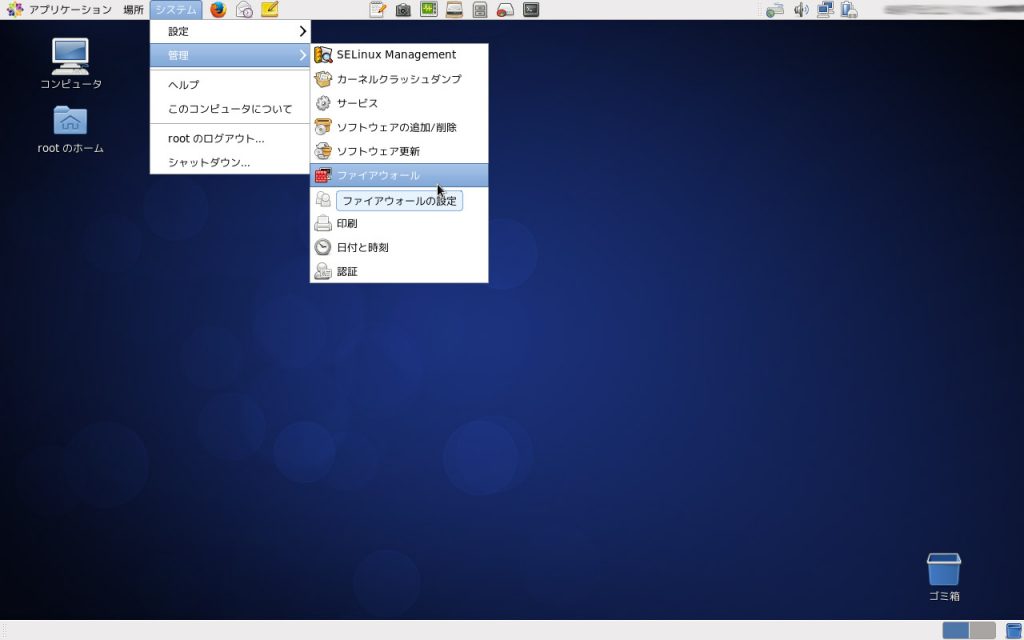

それか、SELinuxの管理でsamba設定をいじる。

GUIツールが入っていな場合は、

コマンドでもできる、yumではパッケージ名が違うのでちょっと注意が必要。

# yum install policycoreutils-gui

GUIを使いたくない場合、またはそもそもGUI(GNOME)が動いていない場合、boolの変更などはコマンドでもできる。サンバにユーザのホームディレクトリにアクセスできるようにするには、

# setsebool -P samba_enable_home_dirs 1

という具合にする。